セキュリティ監査ツール

強力なMCP(モデルコンテキストプロトコル)サーバーで、npmパッケージの依存関係を監査し、セキュリティの脆弱性を検出します。リアルタイムのセキュリティチェックのために、リモートnpmレジストリとの統合が行われています。

概要

MCPセキュリティ監査とは?

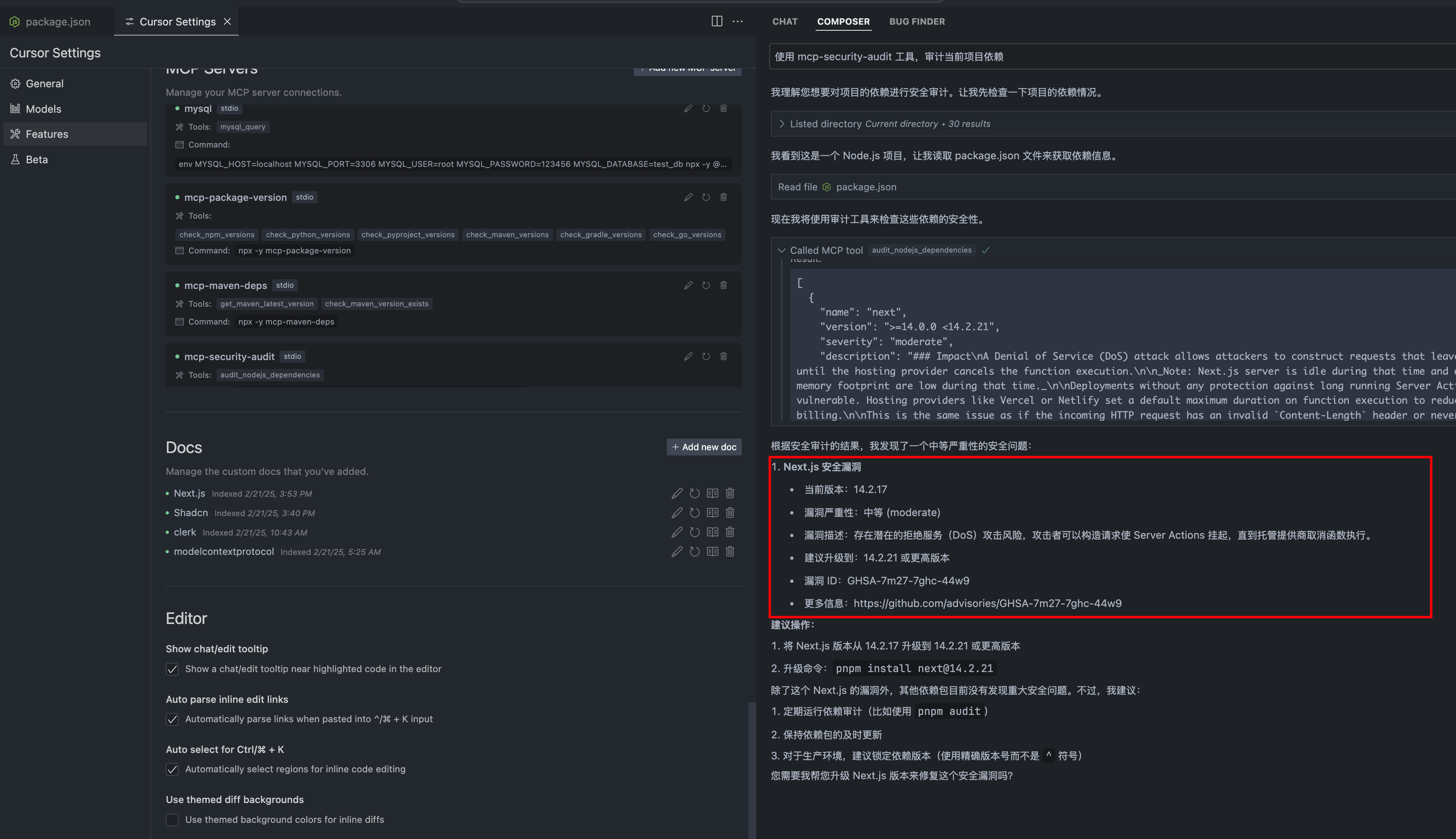

MCPセキュリティ監査は、npmパッケージの依存関係に対するセキュリティ脆弱性を監査するために設計された強力なツールです。これはモデルコンテキストプロトコル(MCP)を利用して、開発者が依存関係の潜在的なリスクを特定することで安全なアプリケーションを維持できるようにします。このツールはリモートnpmレジストリとシームレスに統合されており、リアルタイムのセキュリティチェックを行い、開発者にパッケージのセキュリティ状況に関する即時のフィードバックを提供します。

MCPセキュリティ監査の特徴

- リアルタイムセキュリティチェック:リモートnpmレジストリとの統合により、パッケージ依存関係の即時セキュリティ評価が可能です。

- 包括的な脆弱性報告:MCPセキュリティ監査は、特定された脆弱性に関する詳細なレポートを提供し、深刻度レベルや推奨アクションを含みます。

- ユーザーフレンドリーなインターフェース:ツールは使いやすさを考慮して設計されており、開発者がプロジェクトのセキュリティ状況を簡単にナビゲートし理解できるようになっています。

- オープンソース:公開テンプレートであるため、開発者はその改善に貢献し、自分のニーズに合わせてカスタマイズできます。

- コミュニティサポート:活発なユーザーと貢献者のコミュニティがあり、開発者はセキュリティプラクティスに関する助けを求めたり、洞察を共有したりできます。

MCPセキュリティ監査の使い方

-

インストール:まず、npmを介してMCPセキュリティ監査ツールをインストールします。コマンドを使用します:

npm install mcp-security-audit -

監査の実行:インストール後、プロジェクトディレクトリに移動し、監査コマンドを実行します:

mcp-security-audit -

レポートの確認:監査が完了したら、生成されたレポートを確認します。見つかったすべての脆弱性が深刻度別にリストされます。

-

アクションを取る:レポートに記載された推奨事項に従って脆弱性に対処します。これには、パッケージの更新、未使用の依存関係の削除、またはパッチの適用が含まれる場合があります。

-

継続的な監視:開発ワークフローの一部として定期的に監査を実行し、継続的なセキュリティコンプライアンスを確保します。

よくある質問

MCPセキュリティ監査はどのような脆弱性を検出できますか?

MCPセキュリティ監査は、古いパッケージ、既知のセキュリティ欠陥、npm依存関係における潜在的な悪用を含む幅広い脆弱性を検出できます。

MCPセキュリティ監査は無料で使用できますか?

はい、MCPセキュリティ監査はオープンソースツールであり、無料で使用できます。開発者はその開発と改善に貢献することもできます。

監査はどのくらいの頻度で実行すべきですか?

新しい依存関係を追加したり、既存のものを更新したりした後は、定期的に監査を実行することをお勧めします。CI/CDパイプラインに統合することで、セキュリティ基準を維持するのに役立ちます。

監査レポートをカスタマイズできますか?

はい、ツールはプロジェクトの特定のニーズに合わせてレポートをカスタマイズすることを許可しています。出力形式やレポートに含まれる詳細レベルを変更できます。

MCPセキュリティ監査に関する詳細情報はどこで見つけられますか?

詳細、ドキュメント、コミュニティサポートについては、公式ウェブサイト mcpdirs.com を訪れてください。

詳細

サーバー設定

{

"mcpServers": {

"mcp-security-audit": {

"command": "docker",

"args": [

"run",

"-i",

"--rm",

"ghcr.io/metorial/mcp-container--qianniuspace--mcp-security-audit--mcp-security-audit",

"node ./build/index.js"

],

"env": {}

}

}

}